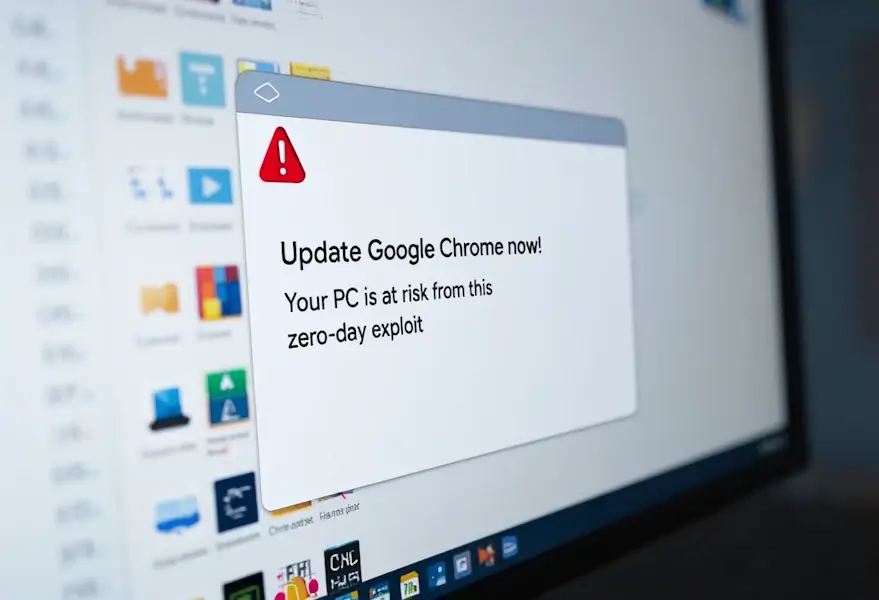

פרצת אבטחה חמורה נוספת התגלתה בדפדפן הפופולרי גוגל כרום (Google Chrome) שכבר מנוצלת בשטח על ידי האקרים. צוות ניתוח האיומים של גוגל (Threat Analysis Group) זיהה את הפרצה כבר ב-27 במאי.

מדובר בפרצה מסוג Zero-Day (אפס ימים) המאפשרת לתוקפים להריץ קוד זדוני על מחשבים שנפרצו. המשמעות: כל משתמש שלא יעדכן את הדפדפן לגרסה העדכנית ביותר נמצא בסכנה והאיום אינו תיאורטי, אלא ממשי ופעיל.

העדכון לתיקון הפרצה אמנם שוחרר כבר ב- 28 במאי, יום אחרי שהחוקרים גילו אותה והוכרז רשמית רק השבוע, אך עדיין לא כל המשתמשים הספיקו לבצע את העדכון. אז ייתכן שאתם חשופים ממש ברגע זה מבלי לדעת בכלל.

אם לא הספקתם לעדכן את הדפדפן, סביר להניח שתראו עכשיו התראה קטנה בפינה השמאלית (או הימנית אם הדפדפן שלכם מוגדר לשפה האנגלית) העליונה של החלון. כל מה שתצטרכו להיכנס למדריך לעדכון הדפדפן גוגל כרום ולבצע את העדכון.

הגרסאות שכוללות את התיקון הן 137.0.7151.68 ומעלה. אז אם אתם עדיין משתמשים בגרסה ישנה של כרום, העדכון אמור לרדת באופן אוטומטי, אבל בפועל זה לא תמיד קורה. לכן, אנו ממליצים לבצע זאת באופן ידני.

הפרצה, שמוכרת בשם CVE-2025-5419, מנצלת חולשה במנוע ה- JavaScript של כרום, המכונה V8 ומאפשרת קריאה וכתיבה מחוץ לגבולות הזיכרון המוגדרים. המשמעות של זה היא שתוקף יכול להריץ קוד זדוני במקומות שלא אמור להיות לו גישה אליהם, במערכות ההפעלה Windows, Linux וגם macOS. על הפרצה דיווחו שני חוקרי האבטחה Clément Lecigne ו-Benoît Sevens, שכבר חתומים על גילויים קודמים של חולשות חמורות בדפדפן כרום.

גוגל לא פרסמה עדיין פרטים טכניים נוספים על הפרצה, מה שבדרך כלל קורה כאשר מדובר בפרצות אבטחה חמורות כאלה. סביר להניח שההמתנה נובעת מהרצון של החברה להגן על משתמשים שלא הורידו עדיין את העדכון, מפני שלאחר שפרצות כאלה מתפרסמות, האקרים שלא שמעו עליהן מנצלים אותן כדי לפרוץ למשתמשים שלא הספיקו לעדכן את הדפדפן.